Hola 2025…y adiós 2024! Ha sido un primer año divertido como anfitrión. Mordida de seguridad la columna está encendida 9-5 Mac. He tenido el privilegio de hablar con muchos líderes de la industria de la seguridad y viajar a lugares que nunca pensé que encontraría. En octubre, trepé a un poste sobre la carretera (el cielo y las carreteras) y viajé a Kiev para reunirme e interactuar con ingenieros de seguridad de talla mundial. Propósito – VerEl propósito del evento We v2.0. Fue una experiencia que todavía tengo que expresar con palabras; tal vez una historia para otro día.

Me retiro. En esta última edición Mordida de seguridad Para el año fiscal 2024, actualicé la historia en la que comencé a trabajar en mayo pasado. A medida que Apple actualice continuamente su suite XProtect para combatir las últimas tendencias de malware, esta pieza seguirá evolucionando.

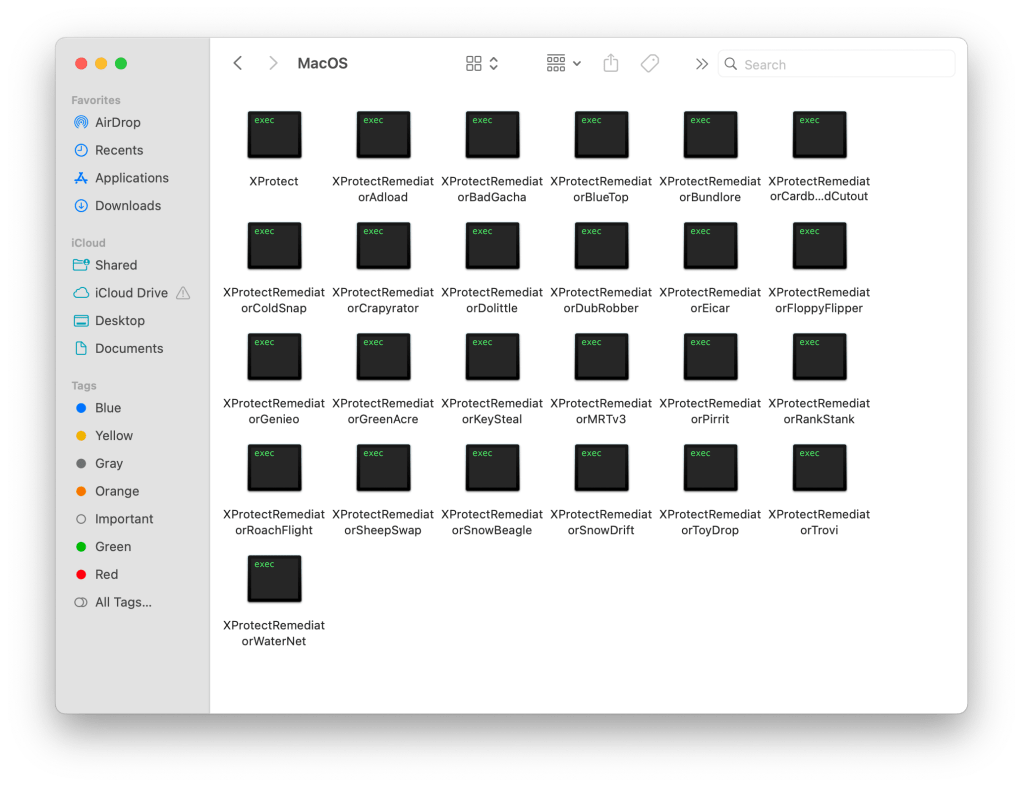

¿Alguna vez te has preguntado qué tipo de malware puede detectar y eliminar MacOS sin la ayuda de software de terceros? Apple agrega constantemente nuevas reglas de detección de malware al paquete XProtect integrado en Mac. Aunque muchos nombres de reglas (firmas) son confusos, con un poco de ingeniería inversa, los investigadores de seguridad pueden relacionarlos con nombres comunes de la industria. ¡Vea a continuación qué tipo de malware puede eliminar su Mac!

9to5Mac Security Bite es exclusivamente para ti Mosyle, la única plataforma única de Apple. Lo único que hacemos es poner en funcionamiento los dispositivos Apple y proteger la empresa. Nuestro exclusivo enfoque integrado de gestión y seguridad combina las soluciones de seguridad más avanzadas de Apple con el MDM de Apple más potente y moderno para un endurecimiento y cumplimiento totalmente automatizados, EDR de próxima generación, confianza cero impulsada por IA y gestión de privilegios exclusiva. en el mercado. Como resultado, la plataforma unificada de Apple, en la que ahora confían más de 45.000 organizaciones, está completamente automatizada para que millones de dispositivos Apple estén listos para funcionar sin esfuerzo y de forma asequible. Solicite una PRUEBA AMPLIADA hoy y comprende por qué Mosyle es todo lo que necesitas para trabajar con Apple.

Acerca de Mordida de seguridad: Security Bite es una columna semanal centrada en la seguridad en 9to5Mac. cada semana Arin Vaichulis proporciona información sobre privacidad de datos, expone vulnerabilidades y arroja luz sobre amenazas emergentes en todo el ecosistema de Apple de más de 2 mil millones de dispositivos activos.s. Estar a salvoestar a salvo

XProtect, Reglas de Yara, ¿eh?

XProtect se introdujo en 2009 como parte de macOS X 10.6 Snow Leopard. Inicialmente, se lanzó para detectar y advertir a los usuarios si se encontraba malware en el archivo de instalación. Sin embargo, XProtect ha evolucionado significativamente recientemente. En abril de 2022, el retiro de la antigua herramienta de eliminación de malware (MRT) provocó la aparición de XProtectRemediator (XPR), un componente antimalware nativo más capaz responsable de detectar y eliminar amenazas en Mac.

La suite XProtect utiliza la detección basada en firmas de Yara para detectar malware. Niños es una herramienta de código abierto ampliamente utilizada que identifica archivos (incluido el malware) en función de características y patrones específicos en el código o los metadatos en sí. Lo mejor de las reglas de Yara es que cualquier organización o individuo puede crear y utilizar las suyas propias, incluida Apple.

A partir de macOS 15 Sequoia, la suite XProtect consta de tres componentes principales:

- El Aplicación XProtect Una aplicación puede detectar malware utilizando las reglas de Yara cuando se ejecuta, cambia o actualiza sus firmas por primera vez.

- XProtectRemediator (XPR) Es más proactivo y puede detectar y eliminar malware mediante análisis periódicos con reglas de Yara, entre otras cosas. Ocurren en segundo plano durante períodos de baja actividad y tienen un impacto mínimo en la CPU.

- La última versión de macOS incluye XProtectBehaviorService (XBS), monitorea el comportamiento del sistema con respecto a los recursos críticos.

Desafortunadamente, Apple utiliza principalmente esquemas de nombres internos comunes en XProtect que confunden los nombres de malware comunes. Si bien esto se hace por buenas razones, puede resultar difícil para quienes desean saber qué malware puede detectar XProtect.

Por ejemplo, algunas reglas de Yara reciben nombres más específicos, como XProtect_MACOS_PIRRIT_GEN, una firma para detectar el adware Pirrit. Sin embargo, en XProtect encontrará reglas comunes como XProtect_MACOS_2fc5997 y firmas internas como XProtect_snowdrift que sólo los ingenieros de Apple conocen. A los investigadores de seguridad les encanta Phil Stokes y alden Ingresar.

Phil Stokes realiza una práctica con Sentinel One Labs Repositorio en GitHub Compara estas firmas oscuras utilizadas por Apple con nombres comunes utilizados por los proveedores y que se encuentran en escáneres de malware públicos como VirusTotal. Además, Alden hizo recientemente logros importantes Extraer reglas de Yara de los binarios del módulo de escaneo para comprender cómo funciona XPR.

¿Cómo encuentro XProtect en mi Mac?

XProtect está habilitado de forma predeterminada en todas las versiones de macOS. También se ejecuta a nivel del sistema, completamente en segundo plano, por lo que no requiere intervención. Las actualizaciones de XProtect también se realizan automáticamente. Ubicado aquí:

- En Macintosh HD, ir a Biblioteca > Apple > Sistema > Biblioteca > CoreServices

- Aquí puede encontrar remediadores haciendo clic derecho XProtect

- Luego haga clic Mostrar contenido del paquete

- Expansión Contenido

- esta abierto Mac OS

Nota: Los usuarios no deben confiar plenamente en la suite Apple XProtect, ya que está diseñada para detectar ciertas amenazas. Los ataques avanzados o sofisticados pueden evadir fácilmente la detección. Recomiendo utilizar herramientas de detección y eliminación de malware de terceros.

¿Qué malware puede eliminar?

Aunque la aplicación XProtect en sí solo puede detectar y bloquear amenazas, depende de los módulos de escaneo XPR para su eliminación. Actualmente podemos identificar 14 de los 24 remediadores en la versión actual de XPR (v147) para proteger su computadora contra malware.

- Descargar: Descargador de adware y software incluido dirigido a usuarios de macOS desde 2017. Adload pudo evadir la detección antes de la importante actualización de XProtect del mes pasado, que agregó 74 nuevas reglas de detección de vulnerabilidades dirigidas al malware.

- BadGacha: Aún no definido.

- Parte superior azul: “Campaña de proxy troyano BlueTop cubierta por Kaspersky a finales de 2023” alden dice.

- Cortar cartón: Aún no determinado.

- Ola de frío: “ColdSnap probablemente esté buscando la versión macOS del malware SimpleTea. También está relacionado con el hack 3CX, compartido por las versiones de Linux y Windows. SimpleTea (SimplexTea en Linux) es un troyano de acceso remoto (RAT) que se cree que se originó en la RPDC.

- Crapirator: Crapyrator fue detectado como macOS.Bkdr.Activator. Es una pieza de malware descubierta en febrero de 2024 que “infecta a los usuarios de macOS a escala, posiblemente para crear una botnet de macOS o entregar otro malware a escala”, dice Phil Stokes de Sentinel One.

- DubRobber: Un troyano problemático y versátil, también conocido como XCSSET.

- eikar: A archivo inofensivo está diseñado deliberadamente para ejecutar escáneres antivirus de forma no maliciosa.

- disquetealeta: Aún no definido.

- Genio: Un programa potencialmente no deseado (PUP) documentado con mucha frecuencia. Tanto es así que incluso tiene su propia página de Wikipedia.

- Acre Verde: Aún no determinado.

- Robo de llaves: KeySteal es una herramienta de robo de datos de macOS que se detectó por primera vez en 2021 y se agregó a XProtect en febrero de 2023.

- MRTv3: Es una colección de componentes de detección y eliminación de malware que reemplazan a XProtect de su predecesora Malware Removal Tool (MRT).

- Pirita: Pirrit es un adware para macOS que apareció en 2016. Es conocido por inyectar anuncios emergentes en páginas web, recopilar datos personales del navegador del usuario e incluso alterar las clasificaciones de búsqueda para redirigir a los usuarios a páginas maliciosas.

- RangoStank: “Esta regla es una de las más específicas porque contiene rutas a ejecutables maliciosos encontrados en el incidente 3CX”, dice Alden. 3CX fue un ataque a la cadena de suministro propiedad del Grupo Lazarus.

- Pino rojo: Alden dijo que RedPine podría ser una respuesta a TriangleDB, que se derivó de la Operación TriangleDB.

- Vuelo de cucaracha: Aún no definido.

- Intercambio de ovejas: Aún no definido.

- MostrarBeagle: Aún no determinado.

- Nevada: definido como nubemensis Software espía para MacOS.

- Caída de juguetes: Aún no determinado.

- encontrar: similar a la pirita, encontrar Otro secuestrador de navegador multiplataforma. Se sabe que redirige los resultados de búsqueda, rastrea el historial de navegación e inserta sus propios anuncios en los resultados de búsqueda.

- Red de agua: Aún no determinado.

¡Gracias a todos por leer! Estoy feliz de continuar mi cobertura de seguridad aquí. 9-5Mac ¡Hasta 2025! Hola.

Más sobre la seguridad de Apple

Folvidar: Gorjeo/X, LinkedIn, Trapos

FTC: utilizamos enlaces de afiliados automáticos para generar ingresos. Más.